-

21 security

[sıʹkjʋ(ə)rıtı] n1. 1) безопасностьsecurity measures - меры безопасности (охрана людей, зданий и т. п.) [см. тж. 5]

security of service - спец. надёжность, безопасность работы

to live in security - спокойно жить, жить в (полной) безопасности

2) органы безопасности, особ. контрразведка3) секретность4) вчт. защищённость информации ( от несанкционированного доступа)2. уверенность (в будущем), обеспеченность, чувство безопасностиto feel great security - чувствовать себя вполне спокойно /уверенно/

3. защита, охрана, гарантия (от чего-л.)a good watch-dog is my security against burglars - хороший сторожевой пёс охраняет меня от воров

4. воен. охранениеsecurity at the halt [on the march /on the move/] - сторожевое [походное] охранение

5. воен. боевое обеспечениеsecurity measures - меры боевого обеспечения [см. тж. 1, 1)]

6. юр.1) обеспечение; гарантия, залогample security - достаточное обеспечение (долга и т. п.)

on the security of - под обеспечение, под гарантию

2) поручительство, порукаto give security - давать поручительство, выступать поручителем, ручаться

to stand security for smb. - давать поручительство за кого-л.

3) поручитель7. обыкн. pl ценные бумагиgilt-edged securities - первоклассные или гарантированные ценные бумаги

8. в грам. знач. прил. спорт. зачётныйsecurity jump [throw] - зачётный прыжок [бросок]

♢

security black-out - воен. засекречивание -

22 network security

безопасность информационной сети

Меры, предохраняющие информационную сеть от несанкционированного доступа, случайного или преднамеренного вмешательства в нормальные действия или попыток разрушения ее компонентов.

[Е.С.Алексеев, А.А.Мячев. Англо-русский толковый словарь по системотехнике ЭВМ. Москва 1993]Тематики

EN

безопасность сетей

—

[ http://www.iks-media.ru/glossary/index.html?glossid=2400324]Тематики

- электросвязь, основные понятия

EN

защита вычислительной сети

Исключение несанкционированного доступа пользователей к элементам и ресурсам сети путем использования аппаратных, программных и криптографических методов и средств защиты, а также организационных мероприятий.

[Домарев В.В. Безопасность информационных технологий. Системный подход.]Тематики

EN

защита сети

безопасность информационной сети

защита данных в сети

—

[Л.Г.Суменко. Англо-русский словарь по информационным технологиям. М.: ГП ЦНИИС, 2003.]Тематики

Синонимы

EN

Англо-русский словарь нормативно-технической терминологии > network security

-

23 password protection

защита с помощью пароля

Программный способ защиты от несанкционированного использования ресурсов системы, при котором для получения доступа необходимо ввести пароль. Для того чтобы потенциальный нарушитель не смог считать чужой пароль и присвоить себе полномочия другого пользователя, пароль в явном виде в памяти компьютера или другого устройства защиты не хранится, а вычисляется по специальному криптографическому алгоритму.

[Л.М. Невдяев. Телекоммуникационные технологии. Англо-русский толковый словарь-справочник. Под редакцией Ю.М. Горностаева. Москва, 2002]

защита с использованием пароля

—

[Е.С.Алексеев, А.А.Мячев. Англо-русский толковый словарь по системотехнике ЭВМ. Москва 1993]

защита паролем (с помощью пароля)

Способ защиты данных, при котором для получения доступа к ним необходимо ввести пароль.

[Домарев В.В. Безопасность информационных технологий. Системный подход.]Тематики

- защита информации

- информационные технологии в целом

- электросвязь, основные понятия

EN

Англо-русский словарь нормативно-технической терминологии > password protection

-

24 unauthorized access computer information storage protection

защита от несанкционированного доступа к информации, хранящейся в блоке памяти ЭВМEnglish-Russian military dictionary > unauthorized access computer information storage protection

-

25 security

- ценные бумаги (pl.)

- ценная бумага

- права доступа

- охрана

- обеспеченность

- обеспечение безопасности и охраны

- надежность несрабатывания

- надёжность

- защищенность программного средства

- защищенность

- защита

- безопасность

защищенность программного средства

Совокупность свойств программного средства, характеризующая его способность предотвращать несанкционированный доступ, как случайный, так и умышленный, к программам и данным, а также степень удобства и полноты обнаружения результатов такого доступа или действий по разрушению программ и данных.

[ ГОСТ 28806-90]Тематики

Обобщающие термины

EN

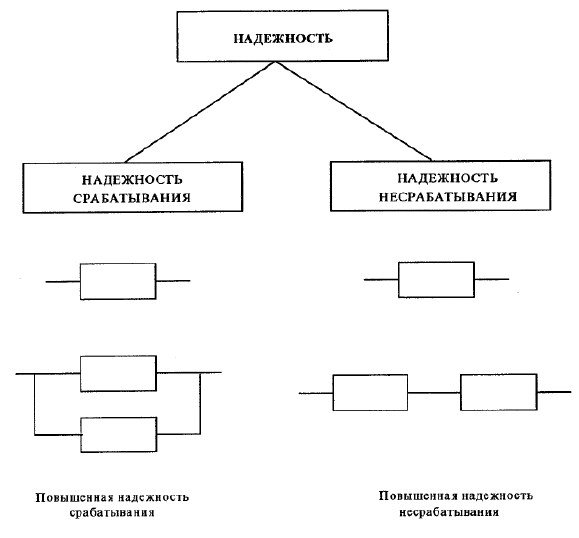

надежность несрабатывания

Вероятность отсутствия непредусмотренного функционирования защиты в заданных условиях в течение заданного интервала времени

[Разработка типовых структурных схем микропроцессорных устройств РЗА на объектах ОАО "ФКС ЕЭС". Пояснительная записка. Новосибирск 2006 г.]

надежность на несрабатывание

надежность защиты на несрабатывание

—

[В.А.Семенов. Англо-русский словарь по релейной защите]EN

security of protection

security of relay system (US)

the probability for a protection of not having an unwanted operation under given conditions for a given time interval

[IEV ref 448-12-06]FR

sécurité d'une protection

probabilité pour une protection de ne pas avoir de fonctionnement intempestif, dans des conditions données, pendant un intervalle de temps donné

[IEV ref 448-12-06]Тематики

EN

DE

- Sicherheit des Selektivschutzes, f

FR

надёжность

—

[Я.Н.Лугинский, М.С.Фези-Жилинская, Ю.С.Кабиров. Англо-русский словарь по электротехнике и электроэнергетике, Москва, 1999]Тематики

- электротехника, основные понятия

EN

права доступа

Описание типа разрешенных взаимодействий, который может выполнить объект при помощи данного ресурса. Например, читать, писать, исполнять, добавлять, изменять и удалять. (МСЭ-Т Х.1141).

[ http://www.iks-media.ru/glossary/index.html?glossid=2400324]

права доступа

Перечень разрешенных действий и сетевых ресурсов, которые при работе с данной системой могут быть доступны конкретному пользователю.

[Л.М. Невдяев. Телекоммуникационные технологии. Англо-русский толковый словарь-справочник. Под редакцией Ю.М. Горностаева. Москва, 2002]Тематики

- автоматизированные системы

- электросвязь, основные понятия

EN

ценная бумага

обеспечение

1. Актив (активы), на который кредитор имеет право оборота (регресса) при невыполнении должником своих обязательств по погашению долга. Когда речь идет о предоставлении ссуд банками или иными заимодателями, обеспечение иногда называют обеспечением кредита (collateral).

2. Финансовые активы, к которым относят акции, государственные ценные бумаги, облигации, долговые обязательства, сертификаты паевых трестов и свидетельства права собственности на ссуженные или депонированные денежные средства. Страховые полисы в число ценных бумаг не входят.

См. также: bearer security (ценная бумага на предъявителя); dated security (ценная бумага с фиксированным сроком погашения); fixed-interest security (ценная бумага с фиксированным процентом); gilt-edged security (первоклассная ценная бумага); listed security (ценная бумага, котируемая на фондовой бирже); marketable security (ценная бумага, обращающаяся на бирже/рыночная ценная бумага).

[ http://www.vocable.ru/dictionary/533/symbol/97]Тематики

Синонимы

EN

ценные бумаги (pl.)

—

[ http://slovarionline.ru/anglo_russkiy_slovar_neftegazovoy_promyishlennosti/]Тематики

EN

3.25 защита (security): Сохранение информации и данных так, чтобы недопущенные к ним лица или системы не могли их читать или изменять, а допущенные лица или системы не ограничивались в доступе к ним.

Источник: ГОСТ Р ИСО/МЭК 12207-99: Информационная технология. Процессы жизненного цикла программных средств оригинал документа

2.38 безопасность (security): Сочетание доступности, конфиденциальности, целостности и отслеживаемое™ [18].

3.65 безопасность (security): Качество или состояние защищенности от несанкционированного доступа или неконтролируемых потерь или воздействий.

Примечания

1 Абсолютная безопасность является практически недостижимой, а качество определенной системы безопасности - относительным.

2 В рамках системы безопасности «состояние - модель» безопасность является таким «состоянием», которое должно сохраняться при различных операциях.

Источник: ГОСТ Р ИСО/ТО 13569-2007: Финансовые услуги. Рекомендации по информационной безопасности

3.2 безопасность (security): Сопротивление преднамеренному акту незаконного вмешательства, рассчитанному на нанесение вреда или ущерба цепи поставок или посредством цепи поставок.

Источник: ГОСТ Р 53661-2009: Система менеджмента безопасности цепи поставок. Руководство по внедрению оригинал документа

3.20 обеспечение безопасности и охраны (security): Противодействие преднамеренным действиям, направленным на нанесение вреда или ущерба цепи поставок или посредством цепи поставок.

Источник: ГОСТ Р 53662-2009: Система менеджмента безопасности цепи поставок. Наилучшие методы обеспечения безопасности цепи поставок. Оценки и планы оригинал документа

3.2 безопасность (security): Сопротивление преднамеренному акту незаконного вмешательства, рассчитанному на нанесение вреда или ущерба цепи поставок или посредством цепи поставок.

Источник: ГОСТ Р 53663-2009: Система менеджмента безопасности цепи поставок. Требования оригинал документа

3.65 безопасность (security): Качество или состояние защищенности от несанкционированного доступа или неконтролируемых потерь или воздействий.

Примечания

1 Абсолютная безопасность является практически недостижимой, а качество определенной системы безопасности - относительным.

2 В рамках системы безопасности «состояние - модель» безопасность является таким «состоянием», которое должно сохраняться при различных операциях.

Источник: ГОСТ Р ИСО ТО 13569-2007: Финансовые услуги. Рекомендации по информационной безопасности

3.9 охрана (security): Противодействие преднамеренным, несанкционированным действиям, направленным на причинение вреда или ущерба судам и портам.

Источник: ГОСТ Р 53660-2009: Суда и морские технологии. Оценка охраны и разработка планов охраны портовых средств оригинал документа

3.54 защищенность (security): Способность компьютерной системы защитить информацию и данные так, чтобы не допустить их несанкционированного прочтения или изменения другими системами и отдельными лицами, и для того, чтобы допущенные к ним системы и лица не получали отказов.

[ИСО/МЭК12207, пункт 3.25, модифицировано]

Источник: ГОСТ Р МЭК 61513-2011: Атомные станции. Системы контроля и управления, важные для безопасности. Общие требования оригинал документа

2.29 безопасность (security): Все аспекты, связанные с определением, достижением и поддержанием конфиденциальности, целостности, доступности, подотчетности, аутентичности и достоверности.

Примечание - Считаются защищенными до тех пор, пока их пользователи могут быть уверенными в их должном функционировании. Защищенность продукта, системы или услуги обычно рассматривается в контексте оценки фактических или ожидаемых угроз.

а) способность программного продукта защитить информацию и данные так, чтобы неуполномоченные лица или системы не могли их считать или модифицировать, а уполномоченные - не получали бы отказ в доступе к ним.

[ИСО/МЭК 9126-1]

Источник: ГОСТ Р 54581-2011: Информационная технология. Методы и средства обеспечения безопасности. Основы доверия к безопасности ИТ. Часть 1. Обзор и основы оригинал документа

Англо-русский словарь нормативно-технической терминологии > security

-

26 Trusted Computing Base

Достоверная Вычислительная База

ДВБ

Совокупность защитных механизмов вычислительной системы, включая программные и аппаратные компоненты, ответственные за поддержание политики безопасности. ДВБ состоит из одной или нескольких компонентов, которые вместе отвечают за реализацию единой политики безопасности в рамках системы. Способность ДВБ корректно проводить единую политику безопасности зависит в первую очередь от механизмов самой ДВБ, а также от корректного управления со стороны администрации системы.

[Домарев В.В. Безопасность информационных технологий. Системный подход.]Тематики

Синонимы

EN

достоверная вычислительная база

ДВБ

Совокупность защитных механизмов вычислительной системы, включая программные и аппаратные компоненты, ответственные за поддержание политики безопасности. ДВБ состоит из одной или нескольких компонентов, которые вместе отвечают за реализацию единой политики безопасности в рамках системы. Способность ДВБ корректно проводить единую политику безопасности зависит в первую очередь от механизмов самой ДВБ, а так же от корректного управления со стороны администрации системы.

[ http://www.rfcmd.ru/glossword/1.8/index.php?a=index&d=4874]Тематики

Синонимы

EN

достоверная вычислительная система

достоверная вычислительная база

комплекс средств защиты

1) Совокупность всех аппаратных средств, программных средств и программ ПЗУ, непосредственно предназначенных для реализации политики безопасности или влияющих на ее реализацию.

2) Совокупность программных и технических средств, создаваемая и поддерживаемая для обеспечения защиты средств вычислительной техники или автоматизированных систем от несанкционированного доступа к информации.

[ http://www.morepc.ru/dict/]Тематики

Синонимы

EN

комплекс средcтв защиты

Совокупность программных и технических средств, создаваемая и поддерживаемая для обеспечения защиты средств вычислительной техники или автоматизированных систем от несанкционированного доступа к информации.

[Домарев В.В. Безопасность информационных технологий. Системный подход.]Тематики

EN

Англо-русский словарь нормативно-технической терминологии > Trusted Computing Base

-

27 authentication

- удостоверение подлинности

- проверка прав доступа

- обнаружение подлинности, достоверности

- аутентификация (установление подлинности)

- аутентификация (подлинности субъекта доступа)

- аутентификация

аутентификация

Проверка принадлежности субъекту доступа предъявленного им идентификатора, подтверждение подлинности [4].

[Государственная техническая комиссия при Президенте Российской Федерации.

Сборник руководящих документов по защите от несанкционированного доступа. М., 1998]

[ОСТ 45.127-99]

аутентификация

Процесс проверки подлинности человека (персоны), устройства или процесса. Обычно выполняется посредством использования одного или нескольких аутентификационных факторов, таких как:

- то, что вы знаете (например, пароль и парольная фраза)

- то, что у вас есть (например, ключи или смарт-карты)

- то, что вы есть (например, биометрические параметры)

[Стандарт безопасности данных индустрии платежных карт (DSS) и стандарт безопасности данных платежных приложений (PA-DSS)]

EN

authentication

Process of verifying identity of an individual, device, or process. Authentication typically occurs through the use of one or more authentication factors such as:

- Something you know, such as a password or passphrase

- Something you have, such as a token device or smart card

- Something you are, such as a biometric

[ https://www.pcisecuritystandards.org/security_standards/glossary.php]Тематики

EN

аутентификация (подлинности субъекта доступа)

Действия по проверке подлинности субъекта доступа в информационной системе [1].

[Р 50.1.056-2005 ]Тематики

EN

аутентификация (установление подлинности)

Мера безопасности, состоящая в проверке подлинности идентификатора (преимущественно с помощью криптографических методов). Проверка личности пользователя, как правило, осуществляется с помощью пароля, PIN-кода или цифрового сертификата.

[ http://www.dtln.ru/slovar-terminov]Тематики

EN

обнаружение подлинности, достоверности

—

[ http://www.security-bridge.com/shkola_bezopasnosti/anglorusskij_slovar/?p=3&search=A]Тематики

EN

проверка прав доступа

проверка пароля при входе в защищенную систему

подтверждение права на доступ к информации

аутентификация

предъявление полномочий

—

[Л.Г.Суменко. Англо-русский словарь по информационным технологиям. М.: ГП ЦНИИС, 2003.]Тематики

Синонимы

- проверка пароля при входе в защищенную систему

- подтверждение права на доступ к информации

- аутентификация

- предъявление полномочий

EN

удостоверение подлинности

—

[Упрощение процедур торговли: англо-русский глоссарий терминов (пересмотренное второе издание) НЬЮ-ЙОРК, ЖЕНЕВА, МОСКВА 2011 год]EN

authentication

[Trade Facilitation Terms: An English - Russian Glossary (revised second edition) NEW YORK, GENEVA, MOSCOW 2047]Тематики

EN

3.1 аутентификация (authentication): Обеспечение однозначного соответствия заявленного идентификатора объекту.

[ИСО/МЭК 10181-2]

аутентификация (authentication): Акт проверки заявленной личности субъекта (ИСО/МЭК 2382-8).

2.5 аутентификация (authentication): Процесс достоверной идентификации субъектов информационной безопасности посредством надежной связи между идентификатором и его удостоверением.

Примечание - См. также аутентификацию источника данных и аутентификацию равноправного объекта.

3.7 аутентификация (authentication): Предоставление гарантии заявленной идентичности объекта. [ИСО/МЭК 10181-1:1196] [4], [ИСО/МЭК ТО 13335-4:2000] [5]

Источник: ГОСТ Р ИСО/ТО 13569-2007: Финансовые услуги. Рекомендации по информационной безопасности

3.7 аутентификация (authentication): Предоставление гарантии заявленной идентичности объекта.

[ИСО/МЭК 10181-1:1196] [4], [ИСО/МЭК ТО 13335-4:2000] [5]

Источник: ГОСТ Р ИСО ТО 13569-2007: Финансовые услуги. Рекомендации по информационной безопасности

Англо-русский словарь нормативно-технической терминологии > authentication

-

28 firewall

- противопожарная перегородка

- межсетевой экран

- межсетевой шлюз

- межсетевое устройство защиты

- брандмауэр

брандмауэр

Аппаратно-программный комплекс, создающий защитный барьер (межсетевой экран) между двумя или несколькими сетями. Предназначен для предотвращения несанкционированного доступа в защищаемую сеть извне и контроля поступающих и выходящих данных. Брандмауэр устанавливается на границе защищаемой сети, причем его присутствие не должно быть заметно для сетевых узлов.

[Л.М. Невдяев. Телекоммуникационные технологии. Англо-русский толковый словарь-справочник. Под редакцией Ю.М. Горностаева. Москва, 2002]Тематики

- электросвязь, основные понятия

EN

- firewall

- FW

межсетевое устройство защиты

межсетевой фильтр

брандмауэр

заслон

аппаратно-программное средство сетевой защиты

1. Система защиты от несанкционированного доступа в защищаемую сеть.

2. Система защиты между секретными и общедоступными объектами в сети.

[Л.Г.Суменко. Англо-русский словарь по информационным технологиям. М.: ГП ЦНИИС, 2003.]Тематики

Синонимы

EN

- firewall

- FW

межсетевой шлюз

брандмауэр

экранирующий фильтр

Программные или программно-аппаратные средства, позволяющие вести в сети определенную политику разграничения доступа к ресурсам.

[http://www.rfcmd.ru/glossword/1.8/index.php?a=index&d=23]Тематики

Синонимы

EN

межсетевой экран

МЭ

брандмауэр

Система (аппаратная или программная) или комбинация систем, образующая в целях защиты границу между двумя или более сетями, предохраняя от несанкционированного попадания в сеть или предупреждая выход из нее пакетов данных. Используется также для разграничения доступа внутри корпоративной сети, при наличии в ней участков с информацией, требующей секретности. Обычно функционирует на маршрутизаторах или выделенных серверах. МЭ уровня сети (или пакетный фильтр) исследует трафик сети на уровне пакетов сетевого протокола. Они могут, в частности, изымать из обращения пакеты на основании их номеров портов TCP и UDP, чтобы разрешить определенные типы соединений особо доверенным серверам. МЭ уровня приложения исследует трафик на уровне приложения, например FTP, электронной почты или Telnet. Часто также переадресует исходящий трафик, придавая ему вид порожденного самим МЭ, а не внутренней хост-системой.

[ http://www.morepc.ru/dict/]

брандмауэр

Брандмауэр служит барьером между сетями, например локальной сетью и глобальной сетью Интернет. Брандмауэр обеспечивает доступ из одной сети в другую только авторизованным пользователям. Это может быть как программа, установленная на компьютере, так и отдельное устройство.

[ http://www.alltso.ru/publ/glossarij_setevoe_videonabljudenie_terminy/1-1-0-34]Тематики

Синонимы

EN

противопожарная перегородка

—

[А.С.Гольдберг. Англо-русский энергетический словарь. 2006 г.]Тематики

EN

3.12 межсетевой экран (firewall): Вид барьера безопасности, размещенного между различными сетевыми средами, состоящего из специализированного устройства или совокупности нескольких компонентов и технических приемов, через который должен проходить весь трафик из одной сетевой среды в другую и наоборот. При этом межсетевой экран пропускает только авторизованный трафик, соответствующий местной политике безопасности.

Источник: ГОСТ Р ИСО/МЭК 18028-1-2008: Информационная технология. Методы и средства обеспечения безопасности. Сетевая безопасность информационных технологий. Часть 1. Менеджмент сетевой безопасности оригинал документа

3.12 межсетевой экран (firewall): Вид барьера безопасности, размещенного между различными сетевыми средами, состоящего из специализированного устройства или совокупности нескольких компонентов и технических приемов, через который должен проходить весь трафик из одной сетевой среды в другую и, наоборот, при этом пропускается только авторизованный трафик, соответствующий местной политике безопасности.

Источник: ГОСТ Р ИСО/МЭК 27033-1-2011: Информационная технология. Методы и средства обеспечения безопасности. Безопасность сетей. Часть 1. Обзор и концепции оригинал документа

3.29 межсетевой экран (firewall): Совокупность компонентов, помещенных между двумя сетями, которые вместе обладают следующими свойствами:

- весь входящий и исходящий сетевой трафик должен проходить через межсетевой экран;

- пропускается только сетевой трафик, авторизованный в соответствии с локальной политикой безопасности;

- межсетевой экран сам по себе устойчив к проникновению.

Источник: ГОСТ Р ИСО/ТО 13569-2007: Финансовые услуги. Рекомендации по информационной безопасности

3.29 межсетевой экран (firewall): Совокупность компонентов, помещенных между двумя сетями, которые вместе обладают следующими свойствами:

- весь входящий и исходящий сетевой трафик должен проходить через межсетевой экран;

- пропускается только сетевой трафик, авторизованный в соответствии с локальной политикой безопасности;

- межсетевой экран сам по себе устойчив к проникновению.

Источник: ГОСТ Р ИСО ТО 13569-2007: Финансовые услуги. Рекомендации по информационной безопасности

Англо-русский словарь нормативно-технической терминологии > firewall

-

29 attack

- приступать к разработке (проекта)

- подход к решению проблемы

- компьютерная атака

- злонамеренное воздействие

- воздействие (в электросвязи)

- атаковать (в криптографии)

- атака (попытка нарушения защиты)

- атака

- агрессивное воздействие (среды)

агрессивное воздействие (среды)

—

[А.С.Гольдберг. Англо-русский энергетический словарь. 2006 г.]Тематики

EN

атака

Попытка преодоления системы защиты информационной системы.

Примечания

Степень «успеха» атаки зависит от уязвимости и эффективности системы защиты.

[ ГОСТ Р 53114-2008]

атака

Попытка проникновения в защищенную систему. См. smart

[Л.М. Невдяев. Телекоммуникационные технологии. Англо-русский толковый словарь-справочник. Под редакцией Ю.М. Горностаева. Москва, 2002]Тематики

EN

атака (попытка нарушения защиты)

Действия, предпринятые с целью обойти или воспользоваться слабыми местами в системных механизмах защиты. Посредством прямой атаки системы они используют слабые места в алгоритмах, принципах и свойствах, лежащих в основе механизма защиты. Непрямая атака происходит, когда они обходят механизм или когда они заставляют систему неправильно использовать механизм. Действия, предпринятые для обхода или для использования недостатков в механизмах защиты системы. При прямой попытке нарушения защиты системы используются недостатки в базовых алгоритмах, принципах или свойствах защитного механизма. При косвенных попытках нарушения защиты осуществляется обход этого механизма или же система принуждается к неправильному применению этого механизма (МСЭ-Т Н.235.0, МСЭ-Т Н.235).

[ http://www.iks-media.ru/glossary/index.html?glossid=2400324]Тематики

- электросвязь, основные понятия

EN

атаковать

Подвергать криптоанализу, пытаться вскрыть.

[http://www.rfcmd.ru/glossword/1.8/index.php?a=index&d=23]Тематики

EN

воздействие

Любое злонамеренное действие, связанное с попыткой нарушения работы системы, например, путем генерации помех или анализа “тонкой” структуры сигнала с целью извлечения конфиденциальной информации.

[Л.М. Невдяев. Телекоммуникационные технологии. Англо-русский толковый словарь-справочник. Под редакцией Ю.М. Горностаева. Москва, 2002]Тематики

- электросвязь, основные понятия

EN

злонамеренное воздействие

Действия, предпринимаемые в целях обхода механизмов обеспечения безопасности системы или в целях использования их недостатков. При непосредственном злонамеренном воздействии на систему используются недостатки базовых алгоритмов, принципов или свойств механизма обеспечения безопасности. Косвенные злонамеренные воздействия предпринимаются путем обхода механизма безопасности или принуждения системы к неправильному использованию этого механизма.

Рекомендация МСЭ-Т H.235.

[http://www.rfcmd.ru/glossword/1.8/index.php?a=index&d=23]Тематики

EN

компьютерная атака

Целенаправленное несанкционированное воздействие на информацию, на ресурс информационной системы или получение несанкционированного доступа к ним с применением программных или программно-аппаратных средств.

[Р 50.1.056-2005 ]Тематики

EN

подход к решению проблемы

—

[А.С.Гольдберг. Англо-русский энергетический словарь. 2006 г.]Тематики

EN

приступать к разработке (проекта)

—

[А.С.Гольдберг. Англо-русский энергетический словарь. 2006 г.]Тематики

EN

Англо-русский словарь нормативно-технической терминологии > attack

-

30 security administrator

администратор безопасности

Лицо, ответственное за определение или выполнение требований одной или более частей стратегии обеспечения безопасности. Рекомендация МСЭ-Т X.810.

[ http://www.rfcmd.ru/glossword/1.8/index.php?a=index&d=4242]Тематики

EN

администратор защиты

Субъект доступа, ответственный за защиту автоматизированной системы от несанкционированного доступа к информации.

[Домарев В.В. Безопасность информационных технологий. Системный подход.]Тематики

EN

Англо-русский словарь нормативно-технической терминологии > security administrator

-

31 logic bomb

логическая бомба

Тайно встроенный в программу код, предназначенный для несанкционированного доступа к открытым текстам, ключам.

[http://www.rfcmd.ru/glossword/1.8/index.php?a=index&d=23]

логическая "бомба"

Программа, которая запускается при определенных временных или информационных условиях для осуществления несанкционированного доступа к информации.

[ http://www.morepc.ru/dict/]

[Домарев В.В. Безопасность информационных технологий. Системный подход.]Тематики

EN

Англо-русский словарь нормативно-технической терминологии > logic bomb

-

32 audit trail

- след контроля

- системный журнал

- контрольный след

- контрольный журнал аудита (термин APC)

- контрольный журнал

- контрольный анализ (процесса)

- контрольная запись (в информационных технологиях)

- контроль прослеживаемости

- журнал регистрации сетевых событий

- данные проверки

- аудиторский след

- аудиторский журнал

- аудиторская прослеживаемость

аудиторская прослеживаемость

Возможность проследить детали прошлых трансакций по счетам. Прослеживаемость обычно относится к компьютерным файлам и имеет большое значение в сделках с ценными бумагами, так как позволяет наблюдательным органам проследить операции и убедиться в том, что они были проведены по справедливым ценам. Часто аудиторскую прослеживаемость называют прослеживаемостью на бумаге (paper trail).

[ http://www.vocable.ru/dictionary/533/symbol/97]Тематики

EN

аудиторский журнал

Журнал регистрации обращений к защищенным данным.

[Л.М. Невдяев. Телекоммуникационные технологии. Англо-русский толковый словарь-справочник. Под редакцией Ю.М. Горностаева. Москва, 2002]Тематики

- электросвязь, основные понятия

EN

аудиторский след

Последовательная регистрация событий, произошедших в Системе.

[Глоссарий терминов, используемых в платежных и расчетных системах. Комитет по платежным и расчетным системам Банка международных расчетов. Базель, Швейцария, март 2003 г.]Тематики

EN

данные проверки

Данные, которые собраны и могут быть использованы для содействия проведению проверки безопасности.

Рекомендация МСЭ-Т X.800.

[http://www.rfcmd.ru/glossword/1.8/index.php?a=index&d=23]Тематики

EN

журнал регистрации сетевых событий

аудиторское заключение

—

[Л.Г.Суменко. Англо-русский словарь по информационным технологиям. М.: ГП ЦНИИС, 2003.]Тематики

Синонимы

EN

контрольная запись

контрольный журнал

Запись, в которой указывается, какой пользователь, когда, какие ресурсы получил и в течении какого времени.

Журнал, в котором фиксируются обращения к защищенным данным. Просмотр этого журнала позволяет выявить попытки несанкционированного доступа и идентифицировать лиц, делавших такие попытки.

[ http://www.morepc.ru/dict/]Тематики

Синонимы

EN

контрольный анализ (процесса)

—

[А.С.Гольдберг. Англо-русский энергетический словарь. 2006 г.]Тематики

EN

контрольный журнал

—

[ http://www.iks-media.ru/glossary/index.html?glossid=2400324]Тематики

- электросвязь, основные понятия

EN

контрольный след

Подробная запись процедуры информационного обмена, позволяющая проверить правильность функционирования аппаратных и программных средств.

[Л.М. Невдяев. Телекоммуникационные технологии. Англо-русский толковый словарь-справочник. Под редакцией Ю.М. Горностаева. Москва, 2002]Тематики

- электросвязь, основные понятия

EN

системный журнал

Хронологически упорядоченная совокупность записей результатов деятельности субъектов системы, достаточная для восстановления, просмотра и анализа последовательности действий, окружающих или приводящих к выполнению операций, процедур или совершению событий при транзакции с целью инспекции конечного результата.

[http://www.rfcmd.ru/glossword/1.8/index.php?a=index&d=23]Тематики

EN

след контроля

Записи о транзакциях, выполняемых в системе. Последовательность этих записей документирует ход обработки информации в системе, что позволяет проследить (провести трассировку) его: вперед от исходных транзакций до создаваемых в процессе их работы записей и/или отчетов или назад от конечных записей/отчетов до исходных транзакций. След контроля позволяет определить источники возникновения транзакций и последовательность их выполнения системой.

[Домарев В.В. Безопасность информационных технологий. Системный подход.]Тематики

EN

2.7 контрольный журнал (audit trail): Журнал, предназначенный для регистрации процессов функционирования в информационной системе.

Источник: ГОСТ Р ИСО/МЭК ТО 10032-2007: Эталонная модель управления данными

контрольный журнал (audit trail): Хронологическая запись действий пользователей информационной системы, позволяющая точно восстанавливать предшествующие состояния информации.

3.3 контроль прослеживаемости (audit trail): Ряд документов или записей в протоколах, который позволяет проследить взаимосвязанную информацию.

Источник: ГОСТ ИСО 14698-2-2005: Чистые помещения и связанные с ними контролируемые среды. Контроль биозагрязнений. Часть 2. Анализ данных о биозагрязнениях оригинал документа

2.19 контроль прослеживаемости (audit trail): Ряд документов или записей в протоколах, который позволяет проследить взаимосвязанную информацию.

[ИСО 14698-2:2003, статья 3.3]

Источник: ГОСТ Р ИСО 14644-6-2010: Чистые помещения и связанные с ними контролируемые среды. Часть 6. Термины оригинал документа

Англо-русский словарь нормативно-технической терминологии > audit trail

-

33 communication security

1.eng.communication securityrus.безопасность, защита связиukr.безпека, захист зв'язкуСвойство систем связи противостоять попыткам несанкционированного доступа к обрабатываемой и хранимой критичной информации, которая может быть выдана системой (или) сетью на телекоммуникационный запрос, а также вводу информации, приводящей к деструктивным действиям, и навязыванию ложной информации.2.eng.communication securityrus.защита коммуникацийukr.захист комунікаційАутентификация телекоммуникаций в результате принятия мер по предотвращению предоставления неавторизованным лицам критичной информации, которая может быть выдана системой (или сетью) на телекоммуникационный запрос.English-Russian dictionary of information security > communication security

-

34 безопасность связи

1.eng.communication securityrus.безопасность, защита связиukr.безпека, захист зв'язкуСвойство систем связи противостоять попыткам несанкционированного доступа к обрабатываемой и хранимой критичной информации, которая может быть выдана системой (или) сетью на телекоммуникационный запрос, а также вводу информации, приводящей к деструктивным действиям, и навязыванию ложной информации.2.eng.communication securityrus.защита коммуникацийukr.захист комунікаційАутентификация телекоммуникаций в результате принятия мер по предотвращению предоставления неавторизованным лицам критичной информации, которая может быть выдана системой (или сетью) на телекоммуникационный запрос.English-Russian dictionary of information security > безопасность связи

-

35 intruder

взламыватель

злоумышленник

Злонамеренный пользователь компьютерной системы.

[ http://www.morepc.ru/dict/]Тематики

Синонимы

EN

злоумышленник

Лицо или организация, заинтересованные в получении несанкционированного доступа к программам или данным, предпринимающие попытку такого доступа или совершившие его.

[Домарев В.В. Безопасность информационных технологий. Системный подход.]Тематики

EN

нарушитель (при охране объекта)

злоумышленник (при охране объекта)

Физическое лицо, пытающееся осуществить преступное посягательство на охраняемый объект, а также физическое лицо, оказывающее ему содействие.

[РД 25.03.001-2002]Тематики

Синонимы

EN

3.15 нарушитель (intruder): Лицо, осуществляющее попытку вторжения или несанкционированного действия либо осуществившее такие действия.

Источник: ГОСТ Р 53195.1-2008: Безопасность функциональная связанных с безопасностью зданий и сооружений систем. Часть 1. Основные положения оригинал документа

Англо-русский словарь нормативно-технической терминологии > intruder

-

36 SPN

заменно-перестановочная сеть

—

[ http://www.rfcmd.ru/glossword/1.8/index.php?a=index&d=4622]Тематики

EN

сеть с автоматической защитой от несанкционированного доступа

—

[Е.С.Алексеев, А.А.Мячев. Англо-русский толковый словарь по системотехнике ЭВМ. Москва 1993]Тематики

EN

Англо-русский словарь нормативно-технической терминологии > SPN

-

37 Chi

Хи

22-я буква греческого алфавита.

[http://www.rfcmd.ru/glossword/1.8/index.php?a=index&d=23]Тематики

EN

человеко-машинный интерфейс (ЧМИ)

Технические средства, предназначенные для обеспечения непосредственного взаимодействия между оператором и оборудованием и дающие возможность оператору управлять оборудованием и контролировать его функционирование.

Примечание

Такие средства могут включать приводимые в действие вручную органы управления, контрольные устройства, дисплеи.

[ ГОСТ Р МЭК 60447-2000]

человекомашинный интерфейс (ЧМИ)

Технические средства контроля и управления, являющиеся частью оборудования, предназначенные для обеспечения непосредственного взаимодействия между оператором и оборудованием и дающие возможность оператору управлять оборудованием и контролировать его функционирование (ГОСТ Р МЭК 60447).

Примечание

Такие средства могут включать приводимые в действие вручную органы управления, контрольные устройства и дисплеи.

[ ГОСТ Р МЭК 60073-2000]

человеко-машинный интерфейс

Средства обеспечения двусторонней связи "оператор - технологическое оборудование" (АСУ ТП). Название класса средств, в который входят подклассы:

SCADA (Supervisory Control and Data Acquisition) - Операторское управление и сбор данных от технологического оборудования.

DCS (Distributed Control Systems) - Распределенная система управления технологическим оборудованием.

[ http://www.morepc.ru/dict/]Параллельные тексты EN-RU

MotorSys™ iPMCC solutions can integrate a dedicated human-machine interface (HMI) or communicate via a personal computer directly on the motor starters.

[Schneider Electric]Интеллектуальный центр распределения электроэнергии и управления электродвигателями MotorSys™ может иметь в своем составе специальный человеко-машинный интерфейс (ЧМИ). В качестве альтернативы используется обмен данным между персональным компьютером и пускателями.

[Перевод Интент]

HMI на базе операторских станций

Самое, пожалуй, главное в системе управления - это организация взаимодействия между человеком и программно-аппаратным комплексом. Обеспечение такого взаимодействия и есть задача человеко-машинного интерфейса (HMI, human machine interface).

На мой взгляд, в аббревиатуре “АСУ ТП” ключевым является слово “автоматизированная”, что подразумевает непосредственное участие человека в процессе реализации системой определенных задач. Очевидно, что чем лучше организован HMI, тем эффективнее человек сможет решать поставленные задачи.

Как же организован HMI в современных АСУ ТП?

Существует, как минимум, два подхода реализации функционала HMI:- На базе специализированных рабочих станций оператора, устанавливаемых в центральной диспетчерской;

- На базе панелей локального управления, устанавливаемых непосредственно в цеху по близости с контролируемым технологическим объектам.

Иногда эти два варианта комбинируют, чтобы достичь наибольшей гибкости управления. В данной статье речь пойдет о первом варианте организации операторского уровня.

Аппаратно рабочая станция оператора (OS, operator station) представляет собой ни что иное как персональный компьютер. Как правило, станция снабжается несколькими широкоэкранными мониторами, функциональной клавиатурой и необходимыми сетевыми адаптерами для подключения к сетям верхнего уровня (например, на базе Industrial Ethernet). Станция оператора несколько отличается от привычных для нас офисных компьютеров, прежде всего, своим исполнением и эксплуатационными характеристиками (а также ценой 4000 - 10 000 долларов).

На рисунке 1 изображена рабочая станция оператора системы SIMATIC PCS7 производства Siemens, обладающая следующими техническими характеристиками:

Процессор: Intel Pentium 4, 3.4 ГГц;

Память: DDR2 SDRAM до 4 ГБ;

Материнская плата: ChipSet Intel 945G;

Жесткий диск: SATA-RAID 1/2 x 120 ГБ;

Слоты: 4 x PCI, 2 x PCI E x 1, 1 x PCI E x 16;

Степень защиты: IP 31;

Температура при эксплуатации: 5 – 45 C;

Влажность: 5 – 95 % (без образования конденсата);

Операционная система: Windows XP Professional/2003 Server.

Рис. 1. Пример промышленной рабочей станции оператора.Системный блок может быть как настольного исполнения ( desktop), так и для монтажа в 19” стойку ( rack-mounted). Чаще применяется второй вариант: системный блок монтируется в запираемую стойку для лучшей защищенности и предотвращения несанкционированного доступа.

Какое программное обеспечение используется?

На станции оператора устанавливается программный пакет визуализации технологического процесса (часто называемый SCADA). Большинство пакетов визуализации работают под управлением операционных систем семейства Windows (Windows NT 4.0, Windows 2000/XP, Windows 2003 Server), что, на мой взгляд, является большим минусом.

Программное обеспечение визуализации призвано выполнять следующие задачи:- Отображение технологической информации в удобной для человека графической форме (как правило, в виде интерактивных мнемосхем) – Process Visualization;

- Отображение аварийных сигнализаций технологического процесса – Alarm Visualization;

- Архивирование технологических данных (сбор истории процесса) – Historical Archiving;

- Предоставление оператору возможности манипулировать (управлять) объектами управления – Operator Control.

- Контроль доступа и протоколирование действий оператора – Access Control and Operator’s Actions Archiving.

- Автоматизированное составление отчетов за произвольный интервал времени (посменные отчеты, еженедельные, ежемесячные и т.д.) – Automated Reporting.

Как правило, SCADA состоит из двух частей:

- Среды разработки, где инженер рисует и программирует технологические мнемосхемы;

- Среды исполнения, необходимой для выполнения сконфигурированных мнемосхем в режиме runtime. Фактически это режим повседневной эксплуатации.

Существует две схемы подключения операторских станций к системе управления, а точнее уровню управления. В рамках первой схемы каждая операторская станция подключается к контроллерам уровня управления напрямую или с помощью промежуточного коммутатора (см. рисунок 2). Подключенная таким образом операторская станция работает независимо от других станций сети, и поэтому часто называется одиночной (пусть Вас не смущает такое название, на самом деле таких станций в сети может быть несколько).

Рис. 2. Схема подключения одиночных операторских станций к уровню управления.Есть и другой вариант. Часто операторские станции подключают к серверу или резервированной паре серверов, а серверы в свою очередь подключаются к промышленным контроллерам. Таким образом, сервер, являясь неким буфером, постоянно считывает данные с контроллера и предоставляет их по запросу рабочим станциям. Станции, подключенные по такой схеме, часто называют клиентами (см. рисунок 3).

Как происходит информационный обмен?

Рис. 3. Клиент-серверная архитектура операторского уровня.

Для сопряжения операторской станции с промышленным контроллером на первой устанавливается специальное ПО, называемое драйвером ввода/вывода. Драйвер ввода/вывода поддерживает совместимый с контроллером коммуникационный протокол и позволяет прикладным программам считывать с контроллера параметры или наоборот записывать в него. Пакет визуализации обращается к драйверу ввода/вывода каждый раз, когда требуется обновление отображаемой информации или запись измененных оператором данных. Для взаимодействия пакета визуализации и драйвера ввода/вывода используется несколько протоколов, наиболее популярные из которых OPC (OLE for Process Control) и NetDDE (Network Dynamic Data Exchange). Обобщенно можно сказать, что OPC и NetDDE – это протоколы информационного обмена между различными приложениями, которые могут выполняться как на одном, так и на разных компьютерах. На рисунках 4 и 5 изображено, как взаимодействуют программные компоненты при различных схемах построения операторского уровня.

Рис. 4. Схема взаимодействия программных модулей при использовании одиночных станций.

Рис. 5. Схема взаимодействия программных модулей при использовании клиент-серверной архитектуры.

Как выглядит SCADA?

Разберем простой пример. На рисунке 6 приведена абстрактная схема технологического процесса, хотя полноценным процессом это назвать трудно. Рис. 6. Пример операторской мнемосхемы.

Рис. 6. Пример операторской мнемосхемы.

На рисунке 6 изображен очень упрощенный вариант операторской мнемосхемы для управления тех. процессом. Как видно, резервуар (емкость) наполняется водой. Задача системы - нагреть эту воду до определенной температуры. Для нагрева воды используется газовая горелка. Интенсивность горения регулируется клапаном подачи газа. Также должен быть насос для закачки воды в резервуар и клапан для спуска воды.

На мнемосхеме отображаются основные технологические параметры, такие как: температура воды; уровень воды в резервуаре; работа насосов; состояние клапанов и т.д. Эти данные обновляются на экране с заданной частотой. Если какой-либо параметр достигает аварийного значения, соответствующее поле начинает мигать, привлекая внимание оператора.

Сигналы ввода/вывода и исполнительные механизмы отображаются на мнемосхемах в виде интерактивных графических символов (иконок). Каждому типу сигналов и исполнительных механизмов присваивается свой символ: для дискретного сигнала это может быть переключатель, кнопка или лампочка; для аналогового – ползунок, диаграмма или текстовое поле; для двигателей и насосов – более сложные фейсплейты ( faceplates). Каждый символ, как правило, представляет собой отдельный ActiveX компонент. Вообще технология ActiveX широко используется в SCADA-пакетах, так как позволяет разработчику подгружать дополнительные символы, не входящие в стандартную библиотеку, а также разрабатывать свои собственные графические элементы, используя высокоуровневые языки программирования.

Допустим, оператор хочет включить насос. Для этого он щелкает по его иконке и вызывает панель управления ( faceplate). На этой панели он может выполнить определенные манипуляции: включить или выключить насос, подтвердить аварийную сигнализацию, перевести его в режим “техобслуживания” и т.д. (см. рисунок 7). Рис. 7. Пример фейсплейта для управления насосом.Оператор также может посмотреть график изменения интересующего его технологического параметра, например, за прошедшую неделю. Для этого ему надо вызвать тренд ( trend) и выбрать соответствующий параметр для отображения. Пример тренда реального времени показан на рисунке 8.

Рис. 7. Пример фейсплейта для управления насосом.Оператор также может посмотреть график изменения интересующего его технологического параметра, например, за прошедшую неделю. Для этого ему надо вызвать тренд ( trend) и выбрать соответствующий параметр для отображения. Пример тренда реального времени показан на рисунке 8.

Рис. 8. Пример отображения двух параметров на тренде реального времени.

Рис. 8. Пример отображения двух параметров на тренде реального времени.

Для более детального обзора сообщений и аварийных сигнализаций оператор может воспользоваться специальной панелью ( alarm panel), пример которой изображен на рисунке 9. Это отсортированный список сигнализаций (alarms), представленный в удобной для восприятия форме. Оператор может подтвердить ту или иную аварийную сигнализацию, применить фильтр или просто ее скрыть. Рис. 9. Панель сообщений и аварийных сигнализаций.

Рис. 9. Панель сообщений и аварийных сигнализаций.

Говоря о SCADA, инженеры часто оперируют таким важным понятием как “тэг” ( tag). Тэг является по существу некой переменной программы визуализации и может быть использован как для локального хранения данных внутри программы, так и в качестве ссылки на внешний параметр процесса. Тэги могут быть разных типов, начиная от обычных числовых данных и кончая структурой с множеством полей. Например, один визуализируемый параметр ввода/вывода – это тэг, или функциональный блок PID-регулятора, выполняемый внутри контроллера, - это тоже тэг. Ниже представлена сильно упрощенная структура тэга, соответствующего простому PID-регулятору:

Tag Name = “MyPID”;

Tag Type = PID;

Fields (список параметров):

MyPID.OP

MyPID.SP

MyPID.PV

MyPID.PR

MyPID.TI

MyPID.DI

MyPID.Mode

MyPID.RemoteSP

MyPID.Alarms и т.д.

В комплексной прикладной программе может быть несколько тысяч тэгов. Производители SCADA-пакетов это знают и поэтому применяют политику лицензирования на основе количества используемых тэгов. Каждая купленная лицензия жестко ограничивает суммарное количество тэгов, которые можно использовать в программе. Очевидно, чем больше тегов поддерживает лицензия, тем дороже она стоит; так, например, лицензия на 60 000 тэгов может обойтись в 5000 тыс. долларов или даже дороже. В дополнение к этому многие производители SCADA формируют весьма существенную разницу в цене между “голой” средой исполнения и полноценной средой разработки; естественно, последняя с таким же количеством тэгов будет стоить заметно дороже.

Сегодня на рынке представлено большое количество различных SCADA-пакетов, наиболее популярные из которых представлены ниже:

1. Wonderware Intouch;

2. Simatic WinCC;

3. Iconics Genesis32;

4. Citect;

5. Adastra Trace Mode

Лидирующие позиции занимают Wonderware Intouch (производства Invensys) и Simatic WinCC (разработки Siemens) с суммарным количеством инсталляций более 80 тыс. в мире. Пакет визуализации технологического процесса может поставляться как в составе комплексной системы управления, так и в виде отдельного программного продукта. В последнем случае SCADA комплектуется набором драйверов ввода/вывода для коммуникации с контроллерами различных производителей. [ http://kazanets.narod.ru/HMI_PART1.htm]Тематики

- автоматизация, основные понятия

- автоматизированные системы

Синонимы

EN

Англо-русский словарь нормативно-технической терминологии > Chi

38 IP

1) Общая лексика: instrument power cable2) Авиация: промежуточное давление3) Медицина: In Patient, Independent Practice, Intense Pain, внутрибрюшинный, интраперитонеальный, ПИУ (полностью имплантируемое устройство - implanted port)4) Американизм: Increased Productivity, Institutional Program5) Военный термин: Imagery Processing, Immediate Permanent Incapacitation Dose, Implementation Procedure, Informal Processing, Information Processor, Initial Production, Initiatives Program, Instrumentation Point, Intelligence Problem, Intelligence Processing, Internal Protocol, identification of position (с помощью аппаратуры опознавания ЛА), identification peculiarity, identification point, impact point, impact predictor, implementation of plan, improvement program, in process, in progress, inactive pay, incentive pay, index of performance, indicator panel, industrial participation, industrial preparedness, industrial production, infrared passive, initial phase, initial point, initial position, initial post, installation procedure, instruction pamphlet, instructor pilot, instrument panel, instrumentation papers, intelligence police, intercept point, issuing point, Initial Point (bombing)6) Техника: input, inspection procedure, instrument package, Степень защиты7) Сельское хозяйство: Inorganic Phosphorus8) Математика: Imaginary Part, по вероятности (in probability), целочисленное программирование (integer programming)9) Религия: Inspired People10) Метеорология: Invisible Particles11) Юридический термин: Identity Preserved, Interesting Persons, ИС (Intellectual Property, интеллектуальная собственность)12) Фармакология: Indian Pharmacopoeia13) Страхование: installment paid14) Грубое выражение: Idiot Proof15) Музыка: Iambic Pentameter16) Оптика: indium phosphide17) Политика: Clipperton Island18) Телекоммуникации: Intelligent Peripheral (AIN), Internet Protocol (IETF)19) Сокращение: Impact Point (missile), Initial Point (bombing term), Initial Provisioning, Innings Pitched, Intellectual Property, Intelligent Peripheral (computer network), Intermediate Point, Intermediate Processor (communications), in possession, instruction plate, interchangeable solid and screen panels, interpost, iron pipe, Induced Polarization, Information Provider, Initial Pressure, intraperitoneal20) Университет: Interesting Point21) Физика: Induced Potential, Interaction Point, ignition point22) Физиология: InterPhalangeal, Intra- Peritoneal23) Вычислительная техника: identification of position, image processor, in-house publishing, in-plant publishing, insertion point, instruction pointer, instruction pulse, integrated processes, intelligent peripheral, interrupt pointer, interrupt priority, interrupt processor, item processing, самый важный из всех протоколов, на котором основана Internet (Через этот протокол осуществляется прямое подключение к Internet), Intelligent Peripheral (IN), Information Provider (Telephony), Instruction Pointer (register, CPU, Intel, Assembler), Internet Protocol (version 4, RFC 791), архитектура системы обработки информации, интегрированный адаптер печатающего устройства, указатель команд24) Литература: International President25) Нефть: induced polarization method, initial potential, ionization potential, isoprenoid, the degree of ingress protection provided by enclosures to IEC 60529, вызванная поляризация (induced polarization), метод вызванной поляризации (induced polarization), начальное давление (initial pressure), начальный дебит (скважины, initial production), степень защиты, обеспечиваемая оболочками26) Биохимия: Imipramine27) Связь: internetwork protocol28) Банковское дело: очередной взнос уплачен (instalment paid)29) Геофизика: ВП30) Фирменный знак: International Pharmaceuticals, Internet Provider, Island Pacific (formerly SVI Solutions, Inc.)31) Патенты: интеллектуальная собственность (Intellectual Property)32) Деловая лексика: Implementable Projects, Incredible Price, Independent Patent33) Бурение: начальный дебит скважины (initial production), initial production (usually describing an initial production test)34) Глоссарий компании Сахалин Энерджи: International Protection, Internet protocol Internet-протокол, immediate pressure, index of protection ("degrees of protection provided by enclosures"), intelligent pig, international practices, Inspection Plan35) Нефтегазовая техника Институт нефти (Великобритания, Institute of Petroleum), начальный потенциальный дебит скважины36) Инвестиции: instalment paid37) Сетевые технологии: Internet Packet, image processing, information processing, источник информации, межсетевой протокол, обработка информации, industrial protocol38) ЕБРР: individual project39) Полимеры: Institute of Petroleum, intermediate pressure, internal pressure40) Программирование: Instructional Pointer41) Контроль качества: integer programming42) Сахалин Ю: ingress protection43) Макаров: initial potential, interface processor, потенциал ионизации44) Военно-воздушные силы: соглашение о "честной игре" (integrity pact)45) Интернет: Internet Protocol46) Расширение файла: Data (Interactive Physics), Inspection Procedures (NRC Inspection Manual)47) Каспий: ingress protection-защита от несанкционированного доступа, защита от взлома48) Электротехника: пылеводозащищённость (ingress protection)49) Исследования и разработки (НИОКР): investigational product50) Компьютерные игры: инди-проект51) Майкрософт: протокол IP52) Общественная организация: India Partners53) NYSE. International Paper Company54) Федеральное бюро расследований: Indianapolis Field Office39 confinement

[kən'faɪnmənt]1) Общая лексика: заключение, заточение, заточение в тюрьму, ограничение, роды, тюремное заключение, удержание от разлетания2) Компьютерная техника: суждение3) Медицина: использование средств удерживания психически больного (напр. сетка над кроватью, смирительная рубашка), родовой акт4) Военный термин: арест, содержание под арестом, ограничение свободы6) Юридический термин: заключение в тюрьму, заключение под стражу, лишение свободы7) Артиллерия: плотность заряжания8) Горное дело: замкнутость (заряда взрывчатого вещества, помещённого в зарядную камеру)9) Живопись: содержание в закрытом помещении, стойловое содержание10) Вычислительная техника: ограждение (данных от несанкционированного использования), ограждение данных, сужение11) Космонавтика: оболочка12) Экология: защита, меры предосторожности, укрытие13) Бурение: размещение (оборудования)15) Макаров: защитная негазоплотная оболочка, защитная негерметичная оболочка, защитная неплотная оболочка, конфайнмент, локализующие активность конструкции, обжатие, принуждение, удерживание, ограничение (свободы, движения)16) Птицеводство: безвыгульное содержание, содержание в помещении17) Безопасность: меры предотвращения утечки конфиденциальной информации, содержание под стражей, предотвращение несанкционированного доступа (к информации)18) Баллистика: плотность заряжания (пороха)40 ip

1) Общая лексика: instrument power cable2) Авиация: промежуточное давление3) Медицина: In Patient, Independent Practice, Intense Pain, внутрибрюшинный, интраперитонеальный, ПИУ (полностью имплантируемое устройство - implanted port)4) Американизм: Increased Productivity, Institutional Program5) Военный термин: Imagery Processing, Immediate Permanent Incapacitation Dose, Implementation Procedure, Informal Processing, Information Processor, Initial Production, Initiatives Program, Instrumentation Point, Intelligence Problem, Intelligence Processing, Internal Protocol, identification of position (с помощью аппаратуры опознавания ЛА), identification peculiarity, identification point, impact point, impact predictor, implementation of plan, improvement program, in process, in progress, inactive pay, incentive pay, index of performance, indicator panel, industrial participation, industrial preparedness, industrial production, infrared passive, initial phase, initial point, initial position, initial post, installation procedure, instruction pamphlet, instructor pilot, instrument panel, instrumentation papers, intelligence police, intercept point, issuing point, Initial Point (bombing)6) Техника: input, inspection procedure, instrument package, Степень защиты7) Сельское хозяйство: Inorganic Phosphorus8) Математика: Imaginary Part, по вероятности (in probability), целочисленное программирование (integer programming)9) Религия: Inspired People10) Метеорология: Invisible Particles11) Юридический термин: Identity Preserved, Interesting Persons, ИС (Intellectual Property, интеллектуальная собственность)12) Фармакология: Indian Pharmacopoeia13) Страхование: installment paid14) Грубое выражение: Idiot Proof15) Музыка: Iambic Pentameter16) Оптика: indium phosphide17) Политика: Clipperton Island18) Телекоммуникации: Intelligent Peripheral (AIN), Internet Protocol (IETF)19) Сокращение: Impact Point (missile), Initial Point (bombing term), Initial Provisioning, Innings Pitched, Intellectual Property, Intelligent Peripheral (computer network), Intermediate Point, Intermediate Processor (communications), in possession, instruction plate, interchangeable solid and screen panels, interpost, iron pipe, Induced Polarization, Information Provider, Initial Pressure, intraperitoneal20) Университет: Interesting Point21) Физика: Induced Potential, Interaction Point, ignition point22) Физиология: InterPhalangeal, Intra- Peritoneal23) Вычислительная техника: identification of position, image processor, in-house publishing, in-plant publishing, insertion point, instruction pointer, instruction pulse, integrated processes, intelligent peripheral, interrupt pointer, interrupt priority, interrupt processor, item processing, самый важный из всех протоколов, на котором основана Internet (Через этот протокол осуществляется прямое подключение к Internet), Intelligent Peripheral (IN), Information Provider (Telephony), Instruction Pointer (register, CPU, Intel, Assembler), Internet Protocol (version 4, RFC 791), архитектура системы обработки информации, интегрированный адаптер печатающего устройства, указатель команд24) Литература: International President25) Нефть: induced polarization method, initial potential, ionization potential, isoprenoid, the degree of ingress protection provided by enclosures to IEC 60529, вызванная поляризация (induced polarization), метод вызванной поляризации (induced polarization), начальное давление (initial pressure), начальный дебит (скважины, initial production), степень защиты, обеспечиваемая оболочками26) Биохимия: Imipramine27) Связь: internetwork protocol28) Банковское дело: очередной взнос уплачен (instalment paid)29) Геофизика: ВП30) Фирменный знак: International Pharmaceuticals, Internet Provider, Island Pacific (formerly SVI Solutions, Inc.)31) Патенты: интеллектуальная собственность (Intellectual Property)32) Деловая лексика: Implementable Projects, Incredible Price, Independent Patent33) Бурение: начальный дебит скважины (initial production), initial production (usually describing an initial production test)34) Глоссарий компании Сахалин Энерджи: International Protection, Internet protocol Internet-протокол, immediate pressure, index of protection ("degrees of protection provided by enclosures"), intelligent pig, international practices, Inspection Plan35) Нефтегазовая техника Институт нефти (Великобритания, Institute of Petroleum), начальный потенциальный дебит скважины36) Инвестиции: instalment paid37) Сетевые технологии: Internet Packet, image processing, information processing, источник информации, межсетевой протокол, обработка информации, industrial protocol38) ЕБРР: individual project39) Полимеры: Institute of Petroleum, intermediate pressure, internal pressure40) Программирование: Instructional Pointer41) Контроль качества: integer programming42) Сахалин Ю: ingress protection43) Макаров: initial potential, interface processor, потенциал ионизации44) Военно-воздушные силы: соглашение о "честной игре" (integrity pact)45) Интернет: Internet Protocol46) Расширение файла: Data (Interactive Physics), Inspection Procedures (NRC Inspection Manual)47) Каспий: ingress protection-защита от несанкционированного доступа, защита от взлома48) Электротехника: пылеводозащищённость (ingress protection)49) Исследования и разработки (НИОКР): investigational product50) Компьютерные игры: инди-проект51) Майкрософт: протокол IP52) Общественная организация: India Partners53) NYSE. International Paper Company54) Федеральное бюро расследований: Indianapolis Field OfficeСтраницыСм. также в других словарях:

Защита информации от несанкционированного доступа — Защита информации от несанкционированного доступа; ЗИ от НСД: защита информации, направленная на предотвращение получения защищаемой информации заинтересованными субъектами с нарушением установленных нормативными и правовыми документами (актами)… … Официальная терминология

защита информации от несанкционированного доступа — ЗИ от НСД Защита информации, направленная на предотвращение получения защищаемой информации заинтересованными субъектами с нарушением установленных нормативными и правовыми документами (актами) или обладателями информации прав или правил… … Справочник технического переводчика

Защита информации от несанкционированного доступа — деятельность, направленная на предотвращение получения защищаемой информации заинтересованным субъектом с нарушением установленных правовыми документами или собственником, прав или правил доступа к защищаемой информации . EdwART. Словарь терминов … Словарь черезвычайных ситуаций

Защита информации от несанкционированного доступа — 7 Защита информации от несанкционированного доступа защита информации от НСД: Деятельность по предотвращению получения защищаемой информации заинтересованным субъектом с нарушением установленных правовыми документами или собственником, владельцем … Словарь-справочник терминов нормативно-технической документации

ЗАЩИТА ИНФОРМАЦИИ ОТ НЕСАНКЦИОНИРОВАННОГО ДОСТУПА — согласно ГОСТ Р 50922–96 «Защита информации. Основные термины и определения», – деятельность, направленная на предотвращение получения защищаемой информации заинтересованным субъектом с нарушением установленных правовыми документами или… … Делопроизводство и архивное дело в терминах и определениях

Защита информации от несанкционированного воздействия — Защита информации от несанкционированного воздействия; ЗИ от НСВ: защита информации, направленная на предотвращение несанкционированного доступа и воздействия на защищаемую информацию с нарушением установленных прав и (или) правил на изменение… … Официальная терминология

защита информации от несанкционированного воздействия — ЗИ от НСВ Защита информации, направленная на предотвращение несанкционированного доступа и воздействия на защищаемую информацию с нарушением установленных прав и (или) правил на изменение информации, приводящих к разрушению, уничтожению,… … Справочник технического переводчика

Защита информации от несанкционированного воздействия — деятельность, направленная на предотвращение воздействия на защищаемую информацию с нарушением установленных прав и (или) правил на изменение информации, приводящего к её искажению, уничтожению, блокированию доступа к информации, а также к утрате … Словарь черезвычайных ситуаций

Защита информации от несанкционированного воздействия — 4 Защита информации от несанкционированного воздействия защита информации от НСВ: Деятельность по предотвращению воздействия на защищаемую информацию с нарушением установленных прав и/или правил на изменение информации, приводящего к искажению,… … Словарь-справочник терминов нормативно-технической документации

ЗАЩИТА ИНФОРМАЦИИ ОТ НЕСАНКЦИОНИРОВАННОГО ВОЗДЕЙСТВИЯ — согласно ГОСТ Р 50922–96 «Защита информации. Основные термины и определения», – деятельность, направленная на предотвращение воздействия на защищаемую информацию с нарушением установленных прав и (или) правил на изменение информации, приводящего… … Делопроизводство и архивное дело в терминах и определениях

модель защиты информации от несанкционированного доступа — Абстрактное (формализованное или неформализованное) описание комплекса организационных мер и программно аппаратных средств защиты от несанкционированного доступа штатными техническими средствами, являющееся основой для разработки системы защиты… … Справочник технического переводчика

Перевод: со всех языков на русский

с русского на все языки- С русского на:

- Все языки

- Со всех языков на:

- Все языки

- Английский

- Русский

- Французский